OMS a Azure Log Analytics, řešení pro hybridní správu ať jsou vaše systémy kdekoli, jsou hostovaný software (SaaS). Agenti v OS tedy potřebují komunikovat ven. Jak to udělat, abychom nemuseli otevírat spojení všem on-premises VM s využitím OMS brány? A jak omezit samotnou bránu tak, že nedostává přístup do plného Internetu? Podívejme se dnes jak na to.

OMS Gateway

Pokud nasazujete OMS v on-premises prostředí, určitě se najdou VM (a nebude jich málo), které nemají z bezpečnostních důvodů přímý přístup na Internet. Jak pak ale může OMS fungovat? Jednou z možností je nasadit OMS Gateway. Půjde o jeden Windows server, který bude fungovat jako proxy. Vaše spravované VM ho využijí jako proxy pro komunikaci s OMS. Stačí pak tedy pouze, aby OMS brána měla přístup směrem k OMS, kde samozřejmě vytváří šifrovaný TLS tunel.

Začneme instalací brány. Nejprve jděte do nastavení OMS, Connected Sources a Windows Servers.

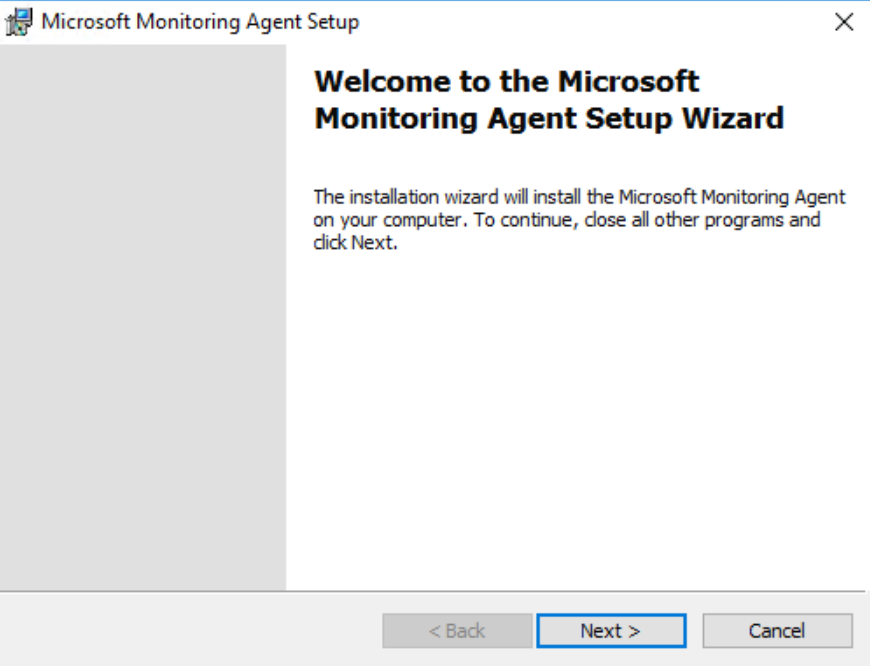

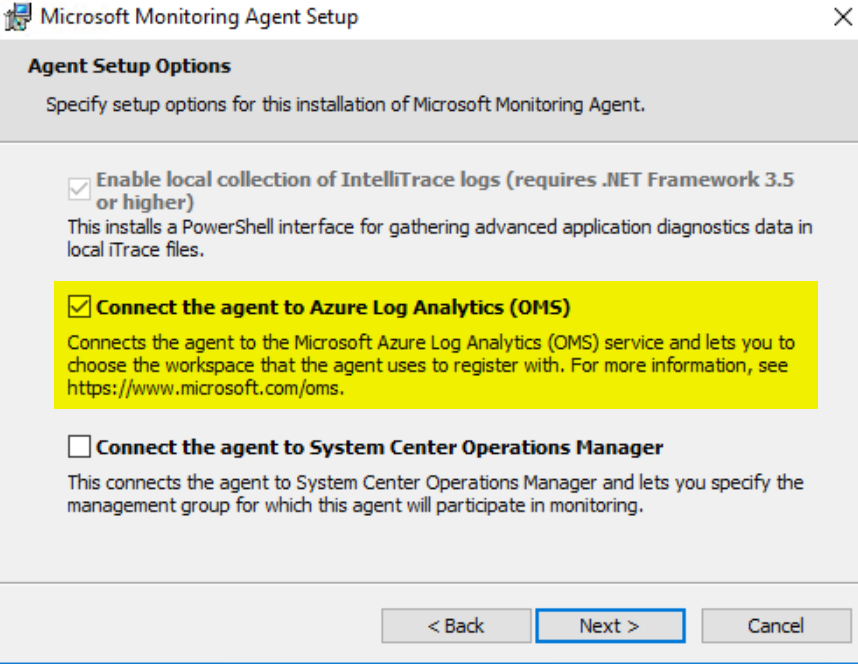

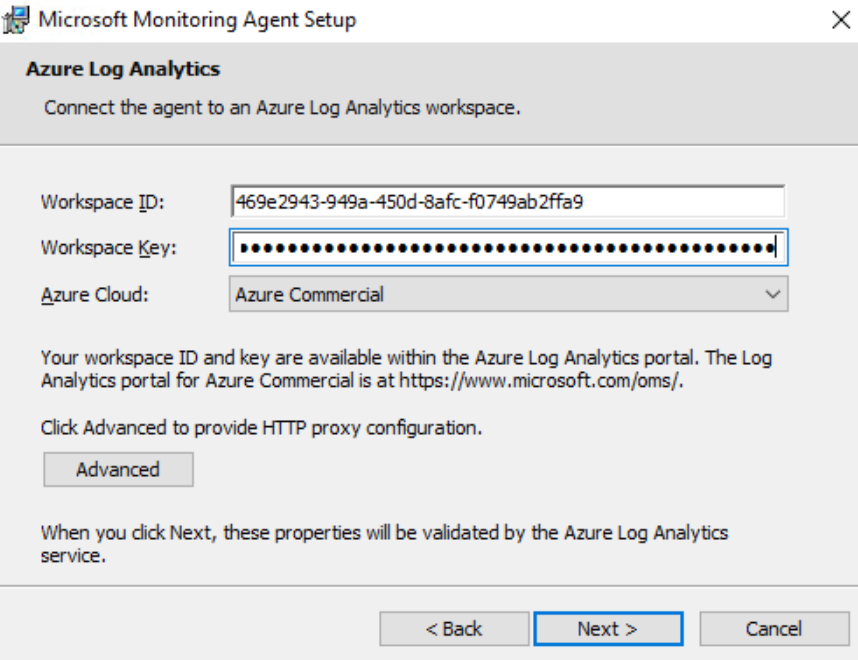

Tam najdete odkaz na OMS agenty i na OMS gateway. Zvolíme tedy jeden Windows server, z kterého se stane OMS Gateway. Na ten nejprve nainstalujeme agenta a počkáme, až se objeví v OMS. To udělejte klasickým postup tak, jak už jsem na tomto blogu popsal. V zásadě stáhnete instalačku a na serveru spustíte, zadáte workspace ID i klíč pro připojení.

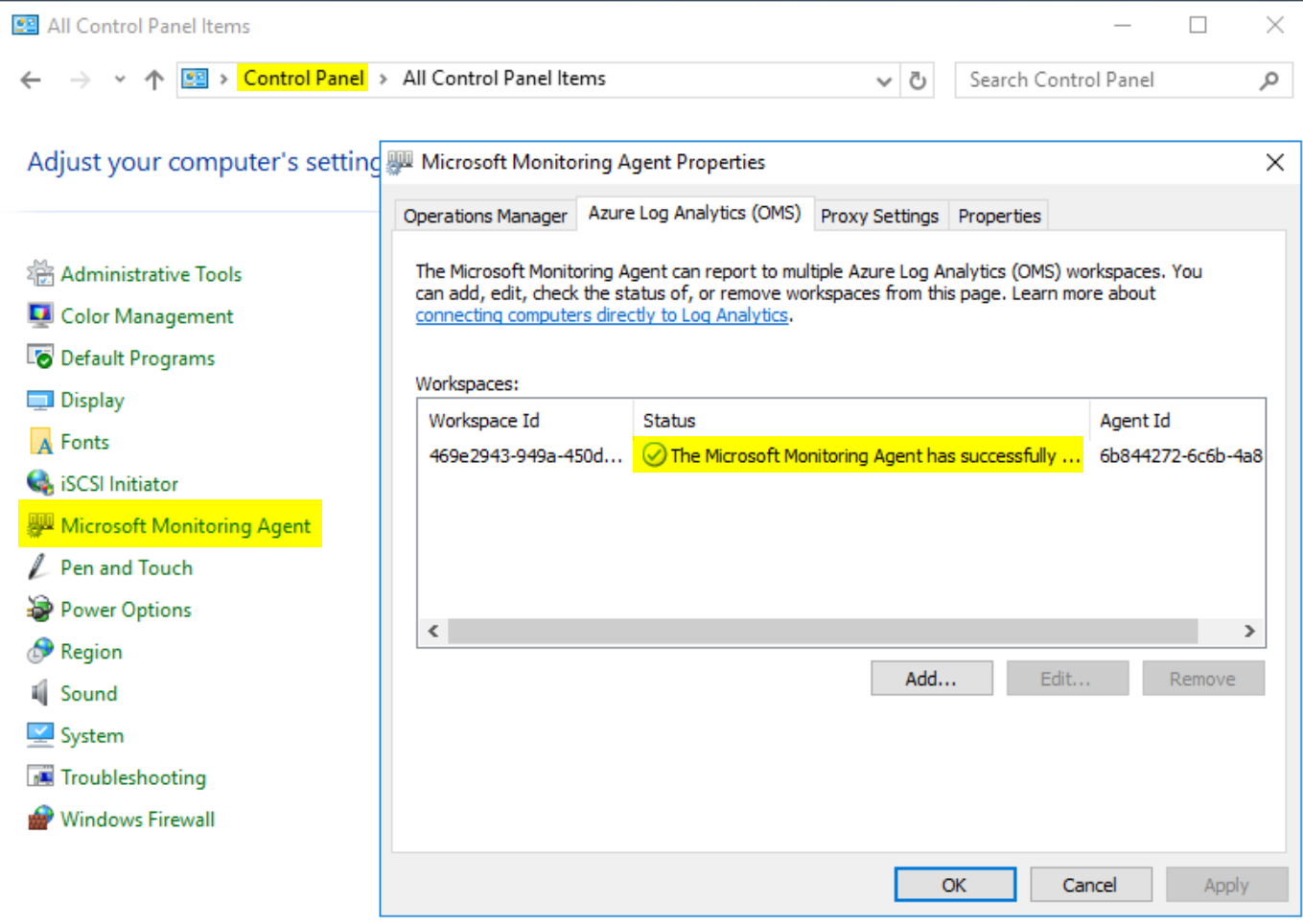

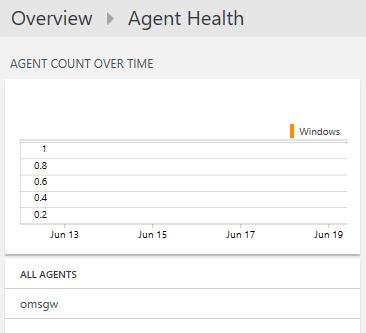

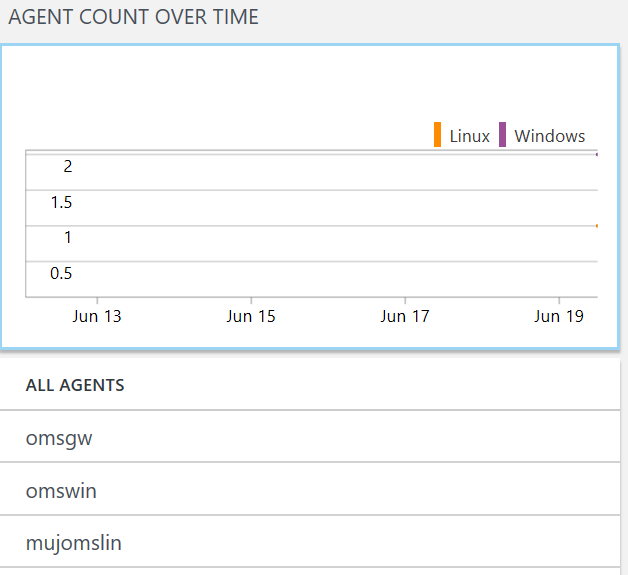

Ověřte, že se agentu podařilo zaregistrovat.

Doporučuji pár minut počkat, než se stroj objeví ve vašem OMS prostoru.

Perfektní. Teď si stáhněte OMS Gateway (je to malinké MSI) a nainstalujte na serveru.

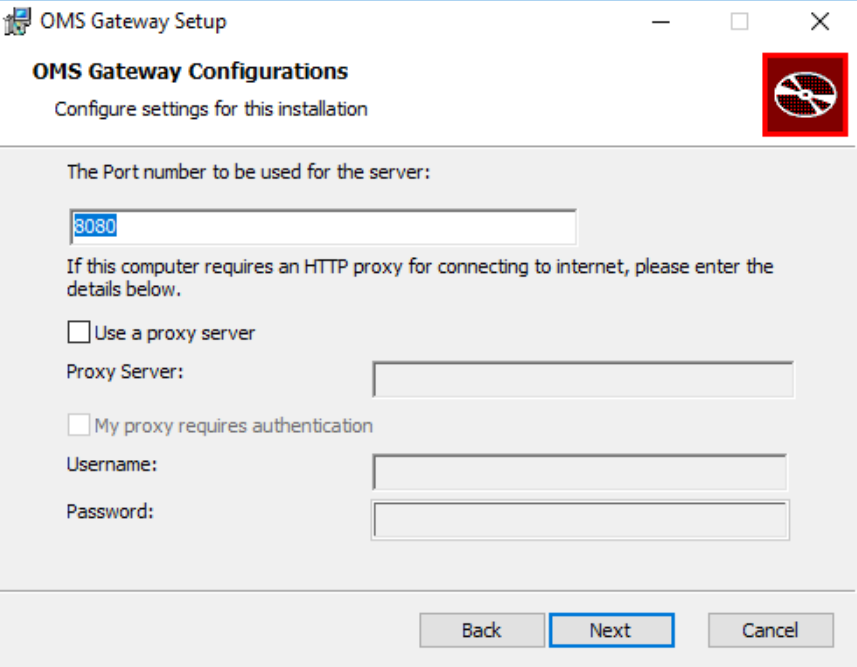

OMS brána používá port 8080, ale můžete to změnit. Pokud je tento serveru připojen do Internetu přes proxy, nastavte to.

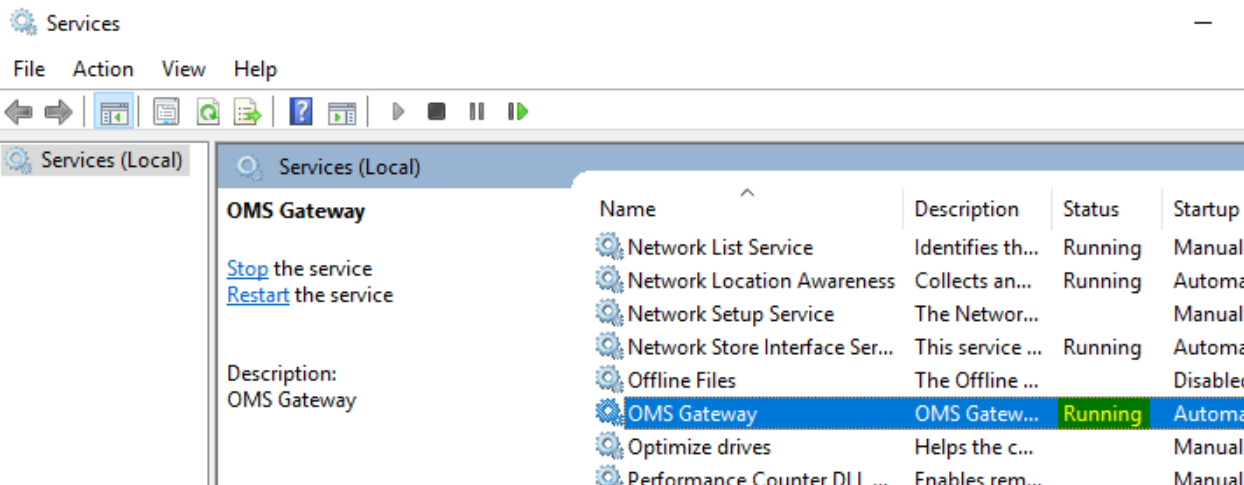

Ověřte, že OMS brána běží.

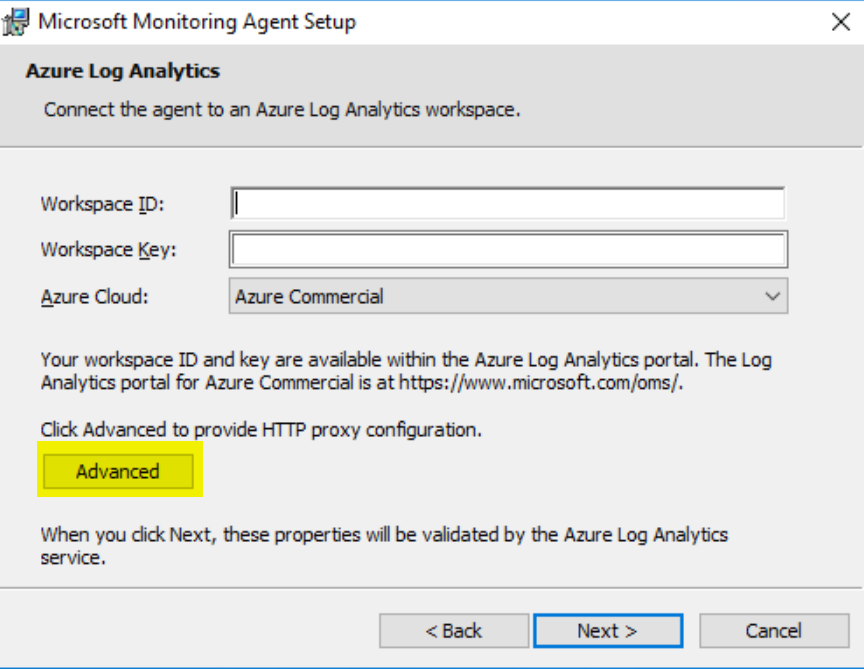

Připojíme teď nějakou VM skrze OMS Gateway. Začněte instalovat agenta jako v předchozím případě, ale na této stránce se zastavte a klikněte na Advanced.

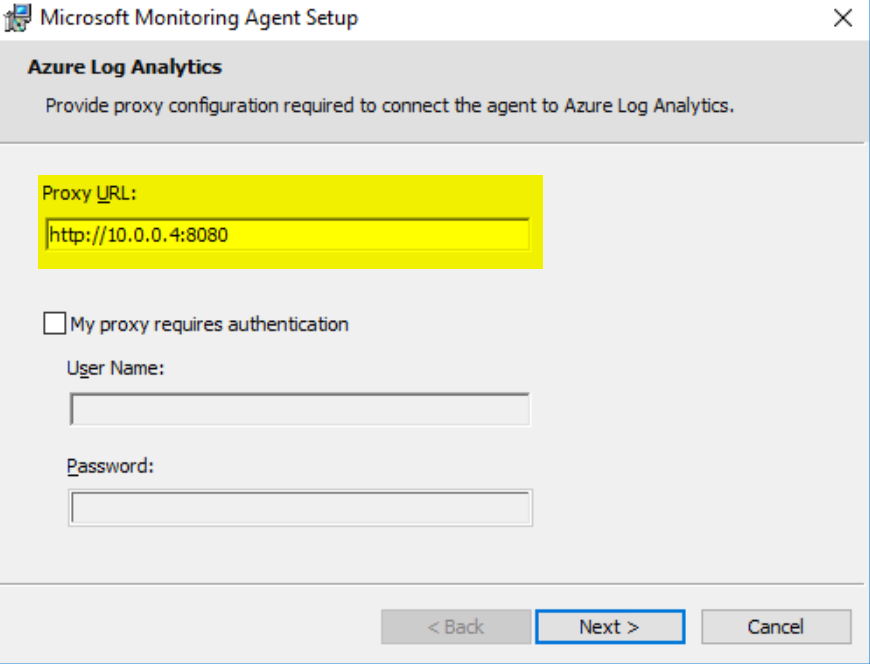

Zadejte adresu OMS brány a dokončete instalaci.

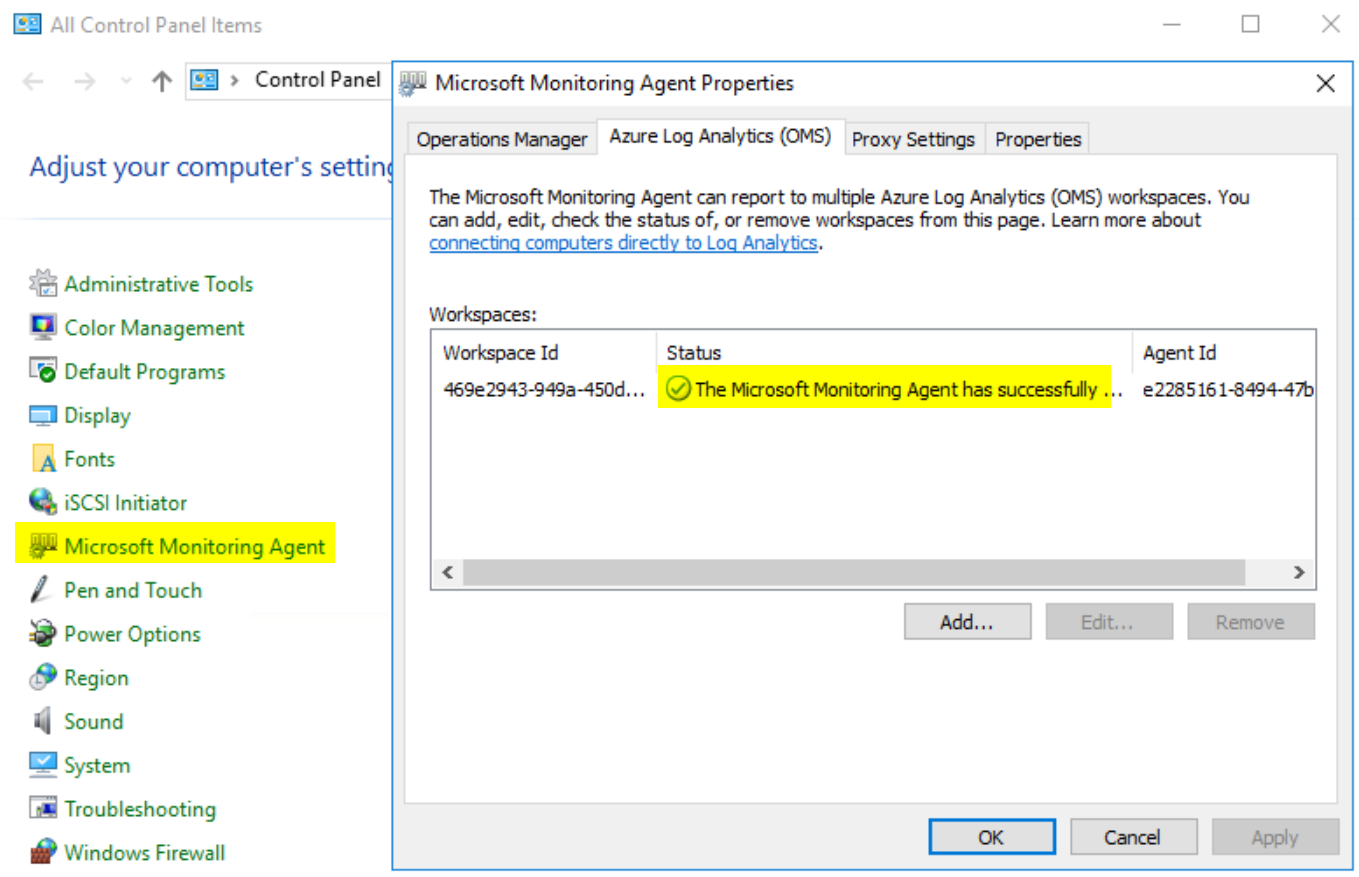

Ověřte, že se agent úspěšně připojil.

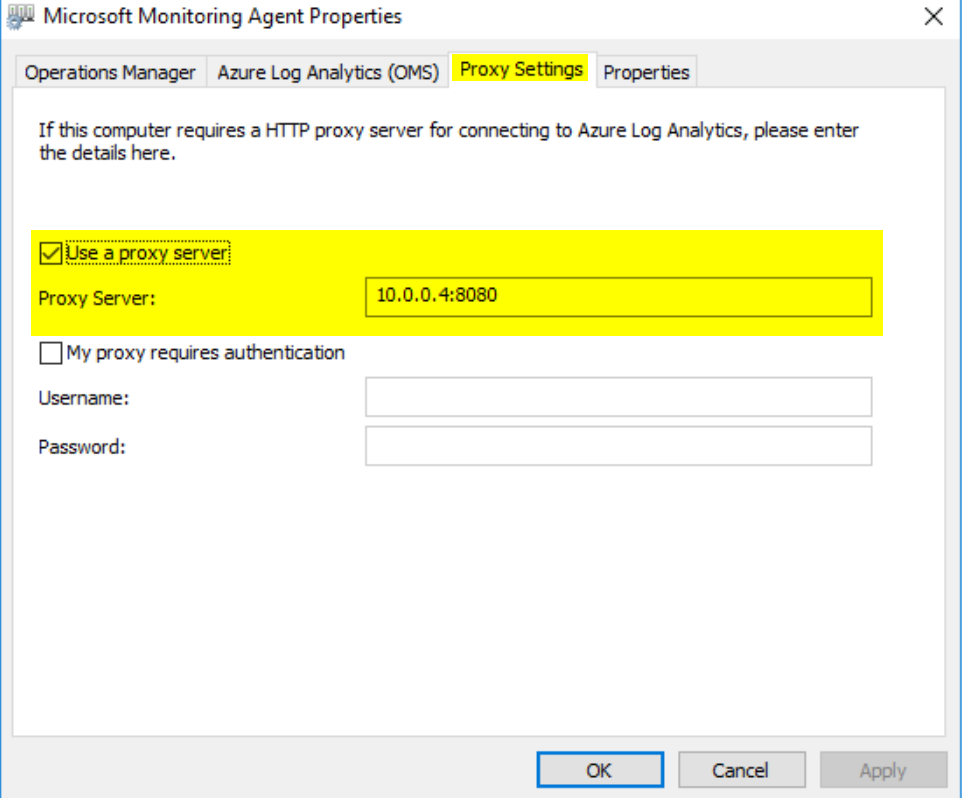

Nastavení proxy můžete změnit i po instalaci.

Totéž můžeme udělat s Linux agentem. Při jeho instalaci zadejte údaje OMS brány.

wget https://github.com/Microsoft/OMS-Agent-for-Linux/releases/download/OMSAgent-201705-v1.3.5-127/omsagent-1.3.5-127.universal.x64.sh chmod +x omsagent-1.3.5-127.universal.x64.sh ./omsagent-1.3.5-127.universal.x64.sh --install -w "BLABLA-450d-8afc-f0749ab2ffa9" -s "BLABLABLA6OCg==" -p "http://10.0.0.4:8080"

Pokud vše dopadlo správně, uvidíte svoje systémy v OMS.

Omezení Internetu u OMS brány

Brána nepotřebuje mít žádné otevřené porty dovnitř, protože veškerá komunikace je iniciována klientskou stranou na klasické HTTPS portu 443. Pokud chcete bránu co nejvíce omezit, můžete použít následující opatření.

Směrem ven můžete povolit pouze port 443.

Pokud váš firewall/NGFW podporuje URL záznamy, můžete specificky povolit odchozí provoz jen na tyto URL (vypněte HTTPS inspekci, dochází k bezpečnému ověřování certifikátů a jiný to z bezpečnostních důvodu nepřijme):

*.ods.opinsights.azure.com

*.oms.opinsights.azure.com

*.blob.core.windows.net

*.azure-automation.net

Právě jste si vyzkoušeli restriktivní napojení vašich on-premises systémů do OMS. Pouze jeden z nich (OMS brána) potřebuje přístup ven a to na jediném standardním portu 443 s TLS zabezpečením a bez potřeby otevřených portů dovnitř. Navíc můžete na svém NGFW omezit URL pouze na ty, které jsou potřeba pro řešení OMS. Napojení on-premises systémů do OMS se rozhodně nemusíte bát!